Вирус VPNFilter атакует роутеры

184

0

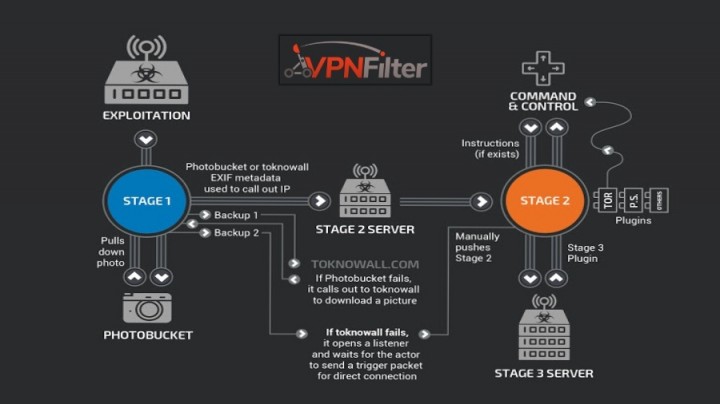

Недавно был обнаружен новый вирус VPNFilter, который атакует роутеры и крадет данные пользователя. Было установлено, что вредоносное ПО проникает в определенные модели роутеров. Однако теперь выясняется, что он намного опаснее, чем предполагалось первоначально. Компания Cisco Talos, которая впервые опубликовала информацию о VPNFilter в мае, теперь обновила свой блог новыми выводами об этой угрозе, и результаты не внушают оптимизма.

Первоначально Cisco Talos заявила, что VPNFilter атакует несколько марок домашних и небольших офисных роутеров - а именно Linksys, MikroTik, NETGEAR и TP-Link, с возможностью кражи определенных типов данных и невозможности использования зараженных устройств.

«После того, как мы впервые опубликовали наши результаты, мы увидели, что VPNFilter нацеливается на большее количество моделей устройств, чем первоначально предполагалось, и обладает дополнительными возможностями, включая возможность доставки эксплойтов конечным точкам», - пишет Cisco Talos. Список затронутых роутеров значительно увеличился и теперь включает устройства от ASUS, D-Link, Huawei, Ubiquiti, UPVEL и ZTE. Что касается дополнительных возможностей VPNFilter, они включают обход шифрования SSL и, таким образом, кражу конфиденциальных данных, встраивание вредоносного контента в обычный веб-трафик и заражение других устройств в сети.

По словам Cisco Talos, вредоносное ПО в основном активно распространяется в Украине. Однако, даже если вы находитесь за пределами Украины, это не значит, что вы в безопасности. Поведение VPNFilter непредсказуемо, и каждый, у кого есть потенциально уязвимое устройство, должен принять меры для защиты себя. Ниже представлен список уязвимых устройств. Если вы нашли свой роутер в данном списке, Symantec рекомендует немедленно перезагрузить его, что частично избавит вас от угрозы, а затем обновить его прошивку, если обновление доступно. Сброс до заводских настроек должен полностью избавить устройство от VPNFilter, но это также сбросит детали конфигурации. Обратите внимание, что даже если вы удалите угрозу таким образом, ваш маршрутизатор будет по-прежнему оставаться уязвимым для данной угрозы до тех пор, пока она не будет устранена.

Asus:

- RT-AC66U

- RT-N10

- RT-N10E

- RT-N10U

- RT-N56U

- RT-N66U

D-Link:

- DES-1210-08P

- DIR-300

- DIR-300A

- DSR-250N

- DSR-500N

- DSR-1000

- DSR-1000N

Huawei :

- HG8245

- Linksys :

- E1200

- E2500

- E3000

- E3200

- E4200

- RV082

- WRVS4400N

Mikrotik :

- CCR1009

- CCR1016

- CCR1036

- CCR1072

- CRS109

- CRS112

- CRS125

- RB411

- RB450

- RB750

- RB911

- RB921

- RB941

- RB951

- RB952

- RB960

- RB962

- RB1100

- RB1200

- RB2011

- RB3011

- RB Groove

- RB Omnitik

- STX5

Netgear :

- DG834

- DGN1000

- DGN2200

- DGN3500

- FVS318N

- MBRN3000

- R6400

- R7000

- R8000

- WNR1000

- WNR2000

- WNR2200

- WNR4000

- WNDR3700

- WNDR4000

- WNDR4300

- WNDR4300-TN

- UTM50

- QNAP :

- TS251

- TS439 Pro

TP-Link :

- R600VPN

- TL-WR741ND

- TL-WR841N

Ubiquiti :

- NSM2

- PBE M5

ZTE :

- ZXHN H108N